Bildquelle: Wikimedia Commons (CC0)

Artikel • Kollateralschäden von Cyberangriffen

Ukraine-Krieg bringt auch IT deutscher Kliniken in Gefahr

Der Krieg Russlands gegen die Ukraine spielt sich auch im Cyberspace ab. Die ersten digitalen Angriffe auf die Webseiten ukrainischer Behörden und Unternehmen gingen den Angriffen in der physischen Welt zeitlich noch voraus: Bereits im Januar 2022, so berichtete unter anderem der Deutschlandfunk, waren durch Angriffe aus Russland die Webpräsenzen des ukrainischen Außenministeriums sowie der Katastrophen- und Forschungsministerien gestört worden.

Bericht: Dr. Christina Czeschik

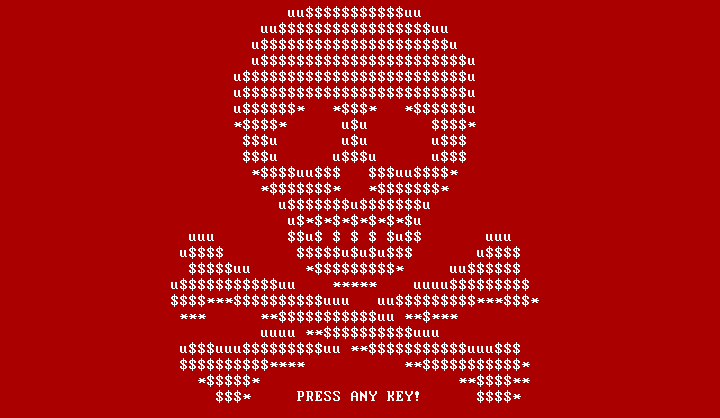

Diese waren nicht die ersten Cyberangriffe im bereits lange schwelenden Konflikt zwischen Russland und der Ukraine. Folgenreiche Angriffe in den Jahren 2015 sowie 2017 wurden auf die russische Hackergruppe Sandworm zurückgeführt, die dem russischen Inlandsgeheimdienst FSB nahestehen soll. Bei dem Angriff im Jahre 2015 wurde für einige Stunden das Stromnetz in der ukrainischen Hauptstadt Kiew lahmgelegt, im Jahr 2017 handelte es sich um einen weitreichenden Angriff mit der Schadsoftware (Malware) NotPetya. Der Trojaner löschte gespeicherte Daten auf Festplatten und verursachte einen finanziellen Schaden in Höhe von 0,5% des ukrainischen Bruttoinlandsprodukts – befiel allerdings auch russische Unternehmen wie etwa den börsennotierten Energiekonzern Rosneft. Dieser wird von Igor Setschin als CEO geleitet, einem engen Vertrauten des russischen Präsidenten Wladimir Putin (sowie vom ehemaligen deutschen Bundeskanzler Gerhard Schröder als Aufsichtsratsvorsitzendem).

Letzteres zeigt erneut, wie schwer es auch für professionelle Angreifer ist, einen Cyberangriff mittels Malware streng nur auf die beabsichtigten Ziele hin auszurichten – beziehungsweise, wie leicht ein solcher Angriff außer Kontrolle gerät. Auch aktuell sind wieder sogenannte Wiper in Umlauf, also Malware-Tools, die Festplatten und Server löschen. So berichtet beispielsweise die IT-Sicherheitsfirma ESET, dass seit dem 23. Februar bereits drei neue Wiper in Computernetzen der Ukraine entdeckt wurden1: HermeticWiper, IsaacWiper und CaddyWiper. Ersterer wurde von den IT-Sicherheitsforschern bereits am Vorabend der Invasion detektiert.

Krankenhäuser: Kollateralschäden statt gezielter Angriffe

Die Analysten vermuten, dass viele der ukrainischen Systeme, die in den letzten Wochen von diesen Wipern befallen wurden, bereits vorher infiltriert worden sind. Solche sogenannten Advanced Persisting Threats (APTs) sind besonders gefürchtet: Eindringlinge verschaffen sich Zugriff auf ein fremdes System und verbleiben dort zunächst, ohne merklichen Schaden anzurichten. Sie können dabei das System ausspionieren und etwa Zugangs- und Nutzerdaten abgreifen. Schließlich kann dieser unbemerkte Zugang auch genutzt werden, um gezielt Malware zu platzieren – wie die oben beschriebenen Wiper. So wird sichergestellt, dass die intendierten Ziele von der Malware befallen werden – auch wenn hinterher nicht verhindert werden kann, dass die Malware sich unkontrolliert ausbreitet und auch Unbeteiligte oder gar die Organisationen und Unternehmen der eigenen Seite schädigt.

Hier sehen IT-Sicherheitsforscher auch die derzeitige Gefahr für das Gesundheitswesen, auch in Deutschland: So hat Russland zwar nach Daten der WHO bisher (Stand 18. März) insgesamt 62 reale Angriffe auf ukrainische Krankenhäuser und Praxen zu verantworten, bei denen 15 Menschen getötet und 37 verletzt wurden.2 Solche Angriffe wertet die UN als Kriegsverbrechen. Gezielte Cyberangriffe auf Einrichtungen des Gesundheitswesens wurden dagegen bisher nicht bekannt – diese dürften bisher in allen Fällen Kollateralschäden statt beabsichtigte Ziele der russischen Streitkräfte gewesen sein.

Dieser Artikel könnte Sie auch interessieren

News • IT-Sicherheit

Krankenhäuser im Visier von Hackern

Die jüngsten Cyberattacken gegen kritische Infrastrukturen (KRITIS) haben weltweit Schlagzeilen gemacht. Zu den potentiellen Zielen der Krminellen zählen auch Krankenhäuser – die Liste gehackter Kliniken wird immer länger: Ein besonders drastischer Fall ereignete sich im September 2020 im Uniklinikum Düsseldorf, als Cyberkriminelle die IT-Systeme korrumpierten und lahmlegten.

Malware hält sich nicht an Landesgrenzen

Solche Fälle waren schon 2017 bekannt geworden, als NotPetya sein Unwesen trieb: Zunächst wurden ukrainische Krankenhäuser befallen und mussten die Patientenversorgung einschränken oder einstellen – dann verbreitete sich die Malware über die ukrainische Niederlassung der Softwarefirma Nuance weltweit,3 auch in US-Krankenhäuser, da Spracherkennungssoftware von Nuance häufig in Kliniken zum Einsatz kommt, etwa zur Dokumentation in digitalen Patientenakten. Dies führte nicht nur zum Verlust bereits vorhandener Daten: Da die Infektion mit NotPetya nicht umgehend bemerkt wurde, arbeiteten Kliniker und Pflegepersonal weiter mit der Spracherkennungssoftware, was dazu führte, dass zahlreiche diktierte Epikrisen und Berichte niemals in den zugehörigen Patientenakten auftauchten. Wie viele diagnostische und therapeutische Entscheidungen damit beeinflusst oder verzögert wurden, lässt sich nicht mehr mit Sicherheit feststellen.

Aktuell könnten solche Kollateralschäden in der Ukraine eine bereits stark geschwächte Gesundheitsversorgung treffen und dazu auch die medizinische Versorgung in anderen Ländern beeinträchtigen, denn auch in diesem Konflikt hält sich Malware natürlich nicht an Landesgrenzen. Die American Hospital Association (AHA) warnte daher schon Ende Februar 2022, dass der Krieg in der Ukraine auch eine erhöhte Alarmstufe in US-Krankenhäusern rechtfertige. Es gebe dabei drei Kategorien von Gefahren für Kliniken: Gezielte Angriffe auf Gesundheitsinfrastruktur, Kollateralschäden durch unkontrollierte Malware und schließlich die Störung von Lieferanten und Dienstleistern, die für Krankenhäuser unverzichtbar seien, um die Patientenversorgung aufrecht zu erhalten.

BSI warnt vor Kaspersky, CISA empfiehlt Geo-Fencing

Die US-Behörde Cybersecurity & Infrastructure Security Agency (CISA) erließ fast zeitgleich eine sogenannte "Shields Up"-Anweisung, also erhöhte Alarmbereitschaft in Bezug auf Bedrohungen der digitalen Infrastruktur für alle inländischen Organisationen. Konkrete Handlungsanweisungen von AHA und CISA beinhalten spezifische Maßnahmen für den aktuellen Konflikt, etwa ein Geo-Fencing (eine geographisch umgrenzte Blockade) von Internet-Traffic aus der Ukraine und angrenzender Regionen. Am wichtigsten sind aber weiterhin allgemeine Maßnahmen der Informationssicherheit, vom systematischen Monitoring von möglichen Schwachstellen bis hin zu fortwährenden Awareness-Kampagnen und Weiterbildung des Personals in Bezug auf IT-Sicherheit.

Seit März warnt nun auch das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI) vor erhöhter Gefahr durch Cyberangriffe auf Krankenhäuser.4 Es kommunizierte dabei die zweithöchste Warnstufe Orange, und dies ausdrücklich nicht nur für KRITIS-Kliniken (ab 30.000 vollstationären Fällen pro Jahr), sondern für alle Kliniken in Deutschland.

Dieser Artikel könnte Sie auch interessieren

Artikel • Änderung zum Jahreswechsel 2022

IT-Sicherheit: Gesetz nimmt auch kleine Kliniken in die Pflicht

KRITIS oder nicht – vor dem IT-Sicherheitsgesetz sind seit 2022 auch Kliniken unter der „magischen“ 30.000-Grenze gleich. Damit müssen sich nun auch kleine Häuser mit B3S befassen – obwohl dessen Grundlage derzeit noch hinterherhinkt.

Auch hier müssen hauptsächlich allgemeingültige Maßnahmen für die IT-Sicherheit verschärft (oder überhaupt erst eingeführt) werden – was angesichts finanzieller und personeller Engpässe in den immer noch von der Coronapandemie betroffenen Kliniken an sich schon eine Herausforderung darstellt. Hinzu kommt noch eine spezifische Warnung vor Virenschutzprodukten der russischen Firma Kaspersky, die in Deutschland häufig eingesetzt werden – auch im Gesundheitswesen. Das BSI empfiehlt jedoch, Antiviren-Software von Kaspersky nicht plötzlich und ersatzlos abzuschalten, sondern nach besonnener Planung auf alternative Produkte umzusteigen und dabei "vorübergehende Komfort-, Funktions- und Sicherheitseinbußen" in Kauf zu nehmen.

Quellen:

- https://www.welivesecurity.com/deutsch/category/cyber-sicherheitslage-ukraine/

- https://www.deutschlandfunk.de/cyberangriffe-russland-ukraine-putin-kreml-100.html

- https://slate.com/technology/2019/11/sandworm-andy-greenberg-excerpt-notpetya-hospitals.html

- https://www.handelsblatt.com/inside/digital_health/ukraine-krieg-bsi-warnt-vor-mehr-cyberangriffen/28160478.html

12.04.2022