Bildquelle: Werner Moser auf Pixabay

Artikel • Nagelprobe für Klinik-IT

Datensicherheit – das sollten Sie wissen

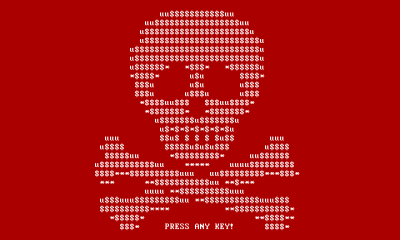

Im Juni 2019 wurde bekannt, dass vier Kliniken in Rumänien einem Erpressungstrojaner zum Opfer gefallen sein sollen. Derlei Computerschädlinge verschlüsseln Patientendaten und verlangen die Zahlung eines Lösegelds für deren Freigabe – ob diese dann tatsächlich erfolgt, ist dabei keinesfalls sicher.

Autor: Joachim Jakobs

Die Höhe der Lösegeldforderung bemisst sich nach den finanziellen Möglichkeiten und der Bedeutung, die die Daten für das Opfer haben. In der Vergangenheit wurden bereits Millionenbeträge gefordert. Wer nicht zahlen will, muss mit drastischen Einschnitten in seine Arbeitsabläufe rechnen. Die Kosten dafür können in die Zigmillionen gehen. So gibt es ein Dilemma für die Opfer: Wer zahlt, füttert Kriminelle, wer nicht zahlt, muss das teuer büßen.

Dieser Artikel könnte Sie auch interessieren

Article • WannaCry

NHS remains vulnerable to cyberattack

The global WannaCry ransomware cyberattack had a particularly acute impact on health services across the UK. Mark Nicholls looks at how the NHS was left vulnerable to the WannaCry cyberattack. While affecting computers across the world – from Russia to the US – NHS hospitals were forced to cancel routine surgery and GP appointments as systems were affected by the cyberattack or were…

Die Schwierigkeit beginnt damit, Datenschutz und -sicherheit nicht als Zustand, sondern als Dauerlauf zu begreifen: Die technische Entwicklung ist rasend schnell. So setzt der Gerätehersteller General Electric zum Beispiel auf das „Internet der medizinischen Dinge“. Andere Protagonisten wollen breitbandig vernetzen und die vielen gewonnenen medizinischen Daten mit Hilfe künstlicher Intelligenz auswerten. Doch mit der Leistungsfähigkeit steigen die Risiken: Wer vor 50 Jahren Daten im Krankenhaus stehlen wollte, benötigte einen LKW. Heute ist eine große Festplatte nötig. In Zukunft dürfte das Übertragen der entsprechenden Datenmenge sprichwörtlich nur noch einen Wimpernschlag dauern.

Wer dem damit einhergehenden Risiko nicht vorbeugt, kann dafür bestraft werden – so sieht es die Datenschutzgrundverordnung (DSGVO) vor: Nach Artikel 5 Absatz 2 der Verordnung muss der Verantwortliche nachweisen, dass seine Datenverarbeitung die „Grundsätze für die Verarbeitung personenbezogener Daten“ einhält. „Verantwortlich“ ist dabei nicht etwa irgendein Administrator oder die Arzthelferin, sondern nach Artikel 4, Nr. 7 DSGVO die Person, „die allein oder gemeinsam mit anderen über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten entscheidet [...]“. In einer Klinik sind das in der Regel Geschäftsführer, Direktoren, Chef- und womöglich auch Oberärzte. Im Einzelnen muss der Verantwortliche zunächst für jede Datenverarbeitung einen Zweck bestimmen. Für diesen Zweck dürfen nur Daten erhoben werden, die zum Erreichen dieses Zwecks notwendig sind. Die Daten müssen richtig sein und dürfen nur so lange gespeichert werden, bis das Ziel erreicht ist. Schließlich muss die „Integrität und Vertraulichkeit“ garantiert werden.

Integrität bedeutet vor allem Unveränderbarkeit – können Patientendaten unbefugt verändert werden, kann das lebensgefährlich werden. Vertraulich bedeutet, dass nur die Ärzte und Pfleger an die Daten kommen dürfen, für die das aus medizinischen Gründen notwendig ist. Wie wichtig ein solches „Berechtigungsmanagement“ gemäß Artikel 29 DSGVO ist, hat ein Mitarbeiter des Krankenhaus Zweckverbands Rheinland nachgewiesen: Um gegen die angebliche Kommerzialisierung des Gesundheitswesens zu protestieren, hatte er Daten zu Finanzen, Personal, Fluktuation und Ausfallzeiten von über 300 Krankenhäusern gestohlen und an die Internetplattform Medileaks geschickt. Der Diebstahl der Daten wurde durch das nicht vorhandene Berechtigungsmanagement unbeabsichtigt begünstigt. Glück im Unglück für die Verantwortlichen: Der Vorgang wurde noch im April 2018, also kurz vor dem Wirksamwerden der Verordnung, bekannt.

Dieser Artikel könnte Sie auch interessieren

Artikel • ...Die Anwender-Perspektive

Wie man das Immunsystem eines Krankenhauses gesund hält

„Medizin wird in Bezug auf die IT hochgradig vernetzt betrieben, egal in welche Abteilung man schaut“, so Stefan Bücken, IT-Sicherheitsbeauftragter des Universitätsklinikums Erlangen. Noch vor einigen Jahren konnte man medizintechnische Systeme isoliert betrachten, inzwischen ist diese Sichtweise nicht mehr möglich.

Seit Inkrafttreten der DSGVO am 25. Mai 2018 ist der Verantwortliche verpflichtet, die Risiken zu erfassen und zu bewerten. Daraus ergibt sich das „angemessene Schutzniveau“. Er muss Maßnahmen ergreifen, die diesem Schutzniveau entsprechen und nachweisen, dass er die Wirksamkeit dieser Maßnahmen geprüft hat. Sicherheitsexperten bezeichnen eine solche Prüfung als Penetrationstest oder kurz Pentest. Zudem muss ein Notfallkonzept erstellt werden, in dem dokumentiert ist, was bei einer Datenpanne zu tun und wer berechtigt ist, diesen Notfall auszurufen. Das Notfallkonzept soll dafür sorgen, dass das Unternehmen jederzeit handlungsfähig ist – auch wenn die Chefin krank und ihr Vize im Urlaub ist. Berechtigungs- und Risikomanagement, Penetrationstest, Notfallplanung und das Verhalten der Beschäftigten müssen jeweils dem „Stand der Technik“ genügen.

Das Justizministerium definiert: „Stand der Technik ist der Entwicklungsstand fortschrittlicher Verfahren, Einrichtungen und Betriebsweisen, der nach herrschender Auffassung führender Fachleute das Erreichen des gesetzlich vorgegebenen Zieles gesichert erscheinen lässt. Verfahren, Einrichtungen und Betriebsweisen […] müssen sich in der Praxis bewährt haben oder sollten – wenn dies noch nicht der Fall ist – möglichst im Betrieb mit Erfolg erprobt worden sein.“ Der Regierung ist also an dieser Stelle das Beste gerade gut genug, was der Markt an ‚technischen und organisatorischen Maßnahmen‘ (TOM) hergibt. Ebenso, wie sich immer neue Risiken auftun, ändert sich auch das Angebot ständig und der Verantwortliche muss ein System nachweisen, mit dessen Hilfe er die Sicherheit seiner Datenverarbeitung laufend auf diesem Niveau hält.

Wer seine Webseite dem Pentest unterziehen will, hat dafür mehrere Möglichkeiten: Einen kostenlosen Webserver-Sicherheitstest bietet die Schweizer IT-Sicherheitsfirma High-Tech Bridge an: Nach Eingabe der betreffenden URL testet das Portal die Webseite und erstellt anschließend einen detaillierten Sicherheitsbericht, in dem auf eventuelle Schwachstellen hingewiesen wird. Auch der Anbieter Cronus Cyber Technologies mit Sitz in Israel stellt automatisierte und kontinuierliche Penetrationstests für IT-Systeme zur Verfügung. Eine Einschätzung über potenzielle Bedrohungen durch „kritische Konversationen“ in sozialen Medien und dem Darknet liefert das KI-gestützte Tool X-Vigil des indischen Dienstleisters CloudSEK.

Immer unverzichtbarer für Anwender ist es, ein Gespür für die Plausibilität und Vertrauenswürdigkeit elektronischer Nachrichten zu bekommen – denn nicht hinter jeder Kontaktaufnahme steckt ein Freund. Auch in diesem Punkt kann künstliche Intelligenz helfen, denn sie findet IT-Schwachstellen, die dem Menschen verborgen bleiben.

Doch auch die humanoide Intelligenz ist beim Datenschutz nicht zu vernachlässigen: Der Verantwortliche muss de facto nicht nur nachweisen können, dass er seine Mitarbeiter zur Verarbeitung der Daten in bestimmter Weise verpflichtet, sondern sie außerdem auch dazu befähigt hat. Das bedeutet, er muss ein rollenspezifisches Bildungskonzept für alle nachweisen, die im Auftrag des Chefs Software entwickeln, einrichten, verwalten oder nutzen, um damit vernetzte Geräte zu steuern oder personenbezogene Daten von Patienten und Mitarbeitern zu verarbeiten. Ob diese Personen dabei auf dem Lohnzettel dieser Firma oder eines Drittanbieters stehen, ist dabei unerheblich, denn auch Dienstleister sind zu entsprechenden Maßnahmen zu verpflichten.

Kommt es trotz aller Maßnahmen zu einer Verletzung „des Schutzes personenbezogener Daten“, so ist das gemäß Artikel 33 DSGVO innerhalb von 72 Stunden zu melden; klappt das nicht innerhalb dieser Frist, so ist das zu begründen.

22.07.2019